Участник:Shersh/Билеты к экзамену по сетям

Содержание

- 1 Блок 1.

- 1.1 1. Коммутация на канальном уровне.

- 1.2 2. Сети с общей средой передачи данных (подуровень MAC, протоколы).

- 1.3 3. Физическое кодирование.

- 1.4 4. Модель OSI. Канальный уровень (сервисы, подуровни).

- 1.5 5. Модель OSI. Канальный уровень (протоколы).

- 1.6 6. Модель OSI. Канальный уровень (контроль и исправление ошибок).

- 1.7 7. Модель OSI. Канальный уровень (мосты).

- 1.8 8. Модель OSI. Физический уровень (введение).

- 1.9 9. Модель OSI. Физический уровень (проводные сети).

- 1.10 10. Модель OSI. Физический уровень (оптоволоконные сети).

- 1.11 11. Ethernet.

- 1.12 12. Bluetooth.

- 1.13 13. Виртуальные локальные сети.

- 1.14 14. Протоколы стандарта 802.11*.

- 2 Блок 2.

- 2.1 1. Модель OSI. Сетевой уровень (введение, сервисы).

- 2.2 2. Модель OSI. Сетевой уровень (алгоритмы маршрутизации).

- 2.3 3. Модель OSI. Сетевой уровень (алгоритмы борьбы с перегрузкой).

- 2.4 4. Модель OSI. Сетевой уровень (качество обслуживания).

- 2.5 5. Модель OSI. Сетевой уровень (объединение сетей).

- 2.6 6. Мультикаст. Мультикаст маршрутизация.

- 2.7 7. IPv4. Основы.

- 2.8 8. IPv4. Маршрутизация.

- 2.9 9. Управляющие протоколы Internet.

- 2.10 10. Протоколы внешнего и внутреннего шлюза.

- 2.11 11. IPv6.

- 2.12 12. Модель OSI. Транспортный уровень (сервисы, примитивы, элементы транспортных протоколов).

- 2.13 13. TCP/IP. UDP.

- 2.14 14. TCP/IP. TCP (принцип работы, основы).

- 2.15 15. TCP/IP. TCP (модификации). Производительность транспортного уровня.

- 2.16 16. SCTP (основы, свойства, отличия).

- 3 Блок 3.

- 3.1 1. Служба DNS. Пространство имен в Internet.

- 3.2 2. Служба электронной почты.

- 3.3 3. WWW. HTTP. Основы и развитие.

- 3.4 4. FTP. Telnet. SSH.

- 3.5 5. Авторизация. Аутентификация. Аудит. Radius. Diameter.

- 3.6 6. Шифрование. Алгоритмы с симметричным ключом.

- 3.7 7. Шифрование. Алгоритмы с открытым ключом.

- 3.8 8. Шифрование. Цифровые подписи.

- 3.9 9. Шифрование. Системы управления открытыми ключами.

- 3.10 10. TLS. IPsec. Основы, отличия. IPv6 и шифрование.

- 3.11 11. Протоколы аутентификации.

- 3.12 12. Firewall. Концепция, примеры.

- 3.13 13. SIP. Телефония поверх IP.

- 3.14 14. Одноранговые сети.

- 3.15 15. Сетевые атаки. Классификация, описания.

- 3.16 16. Мультимедиа поверх IP. RTSP.

Блок 1.

1. Коммутация на канальном уровне.

2. Сети с общей средой передачи данных (подуровень MAC, протоколы).

3. Физическое кодирование.

4. Модель OSI. Канальный уровень (сервисы, подуровни).

5. Модель OSI. Канальный уровень (протоколы).

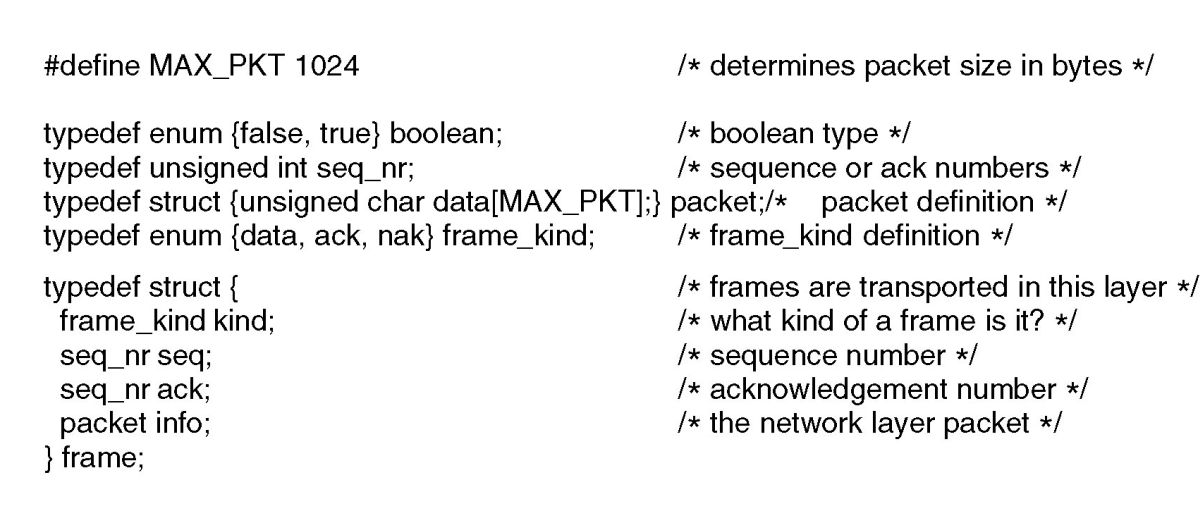

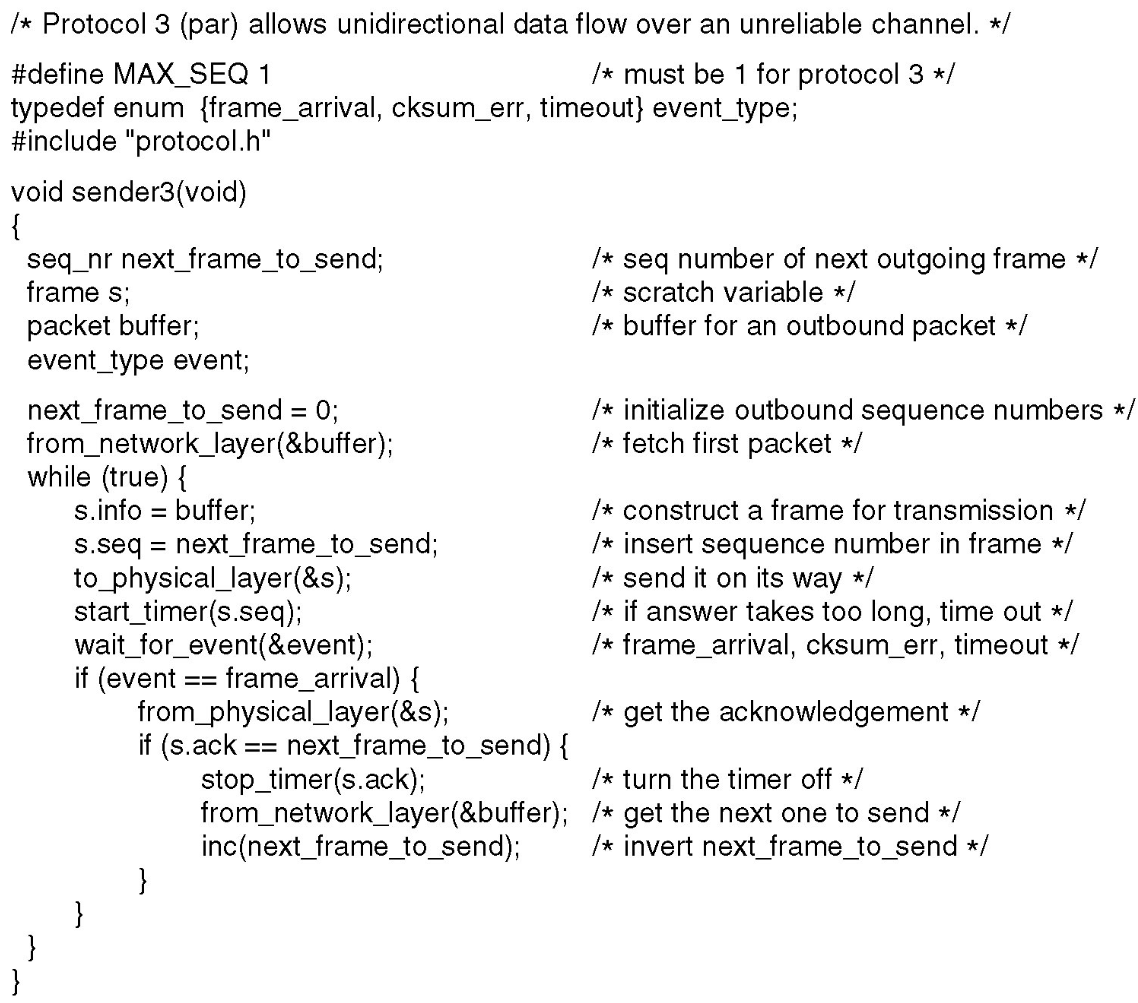

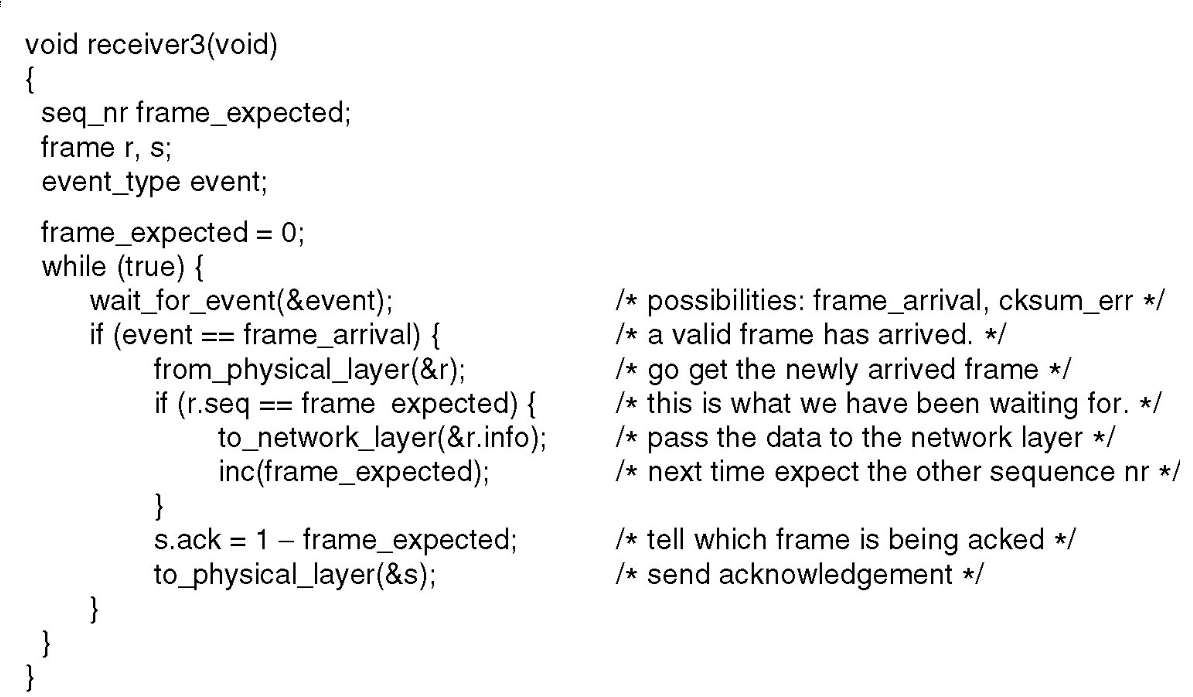

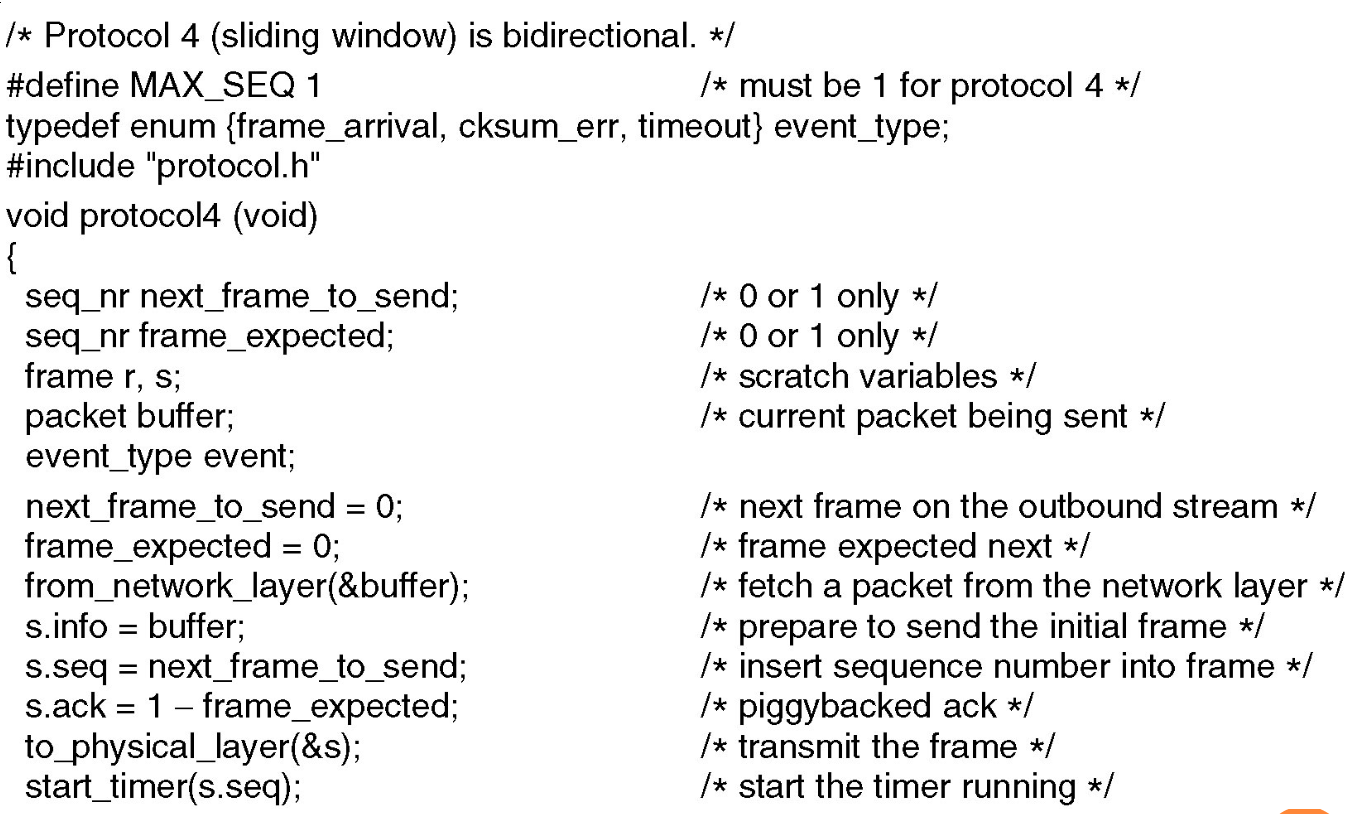

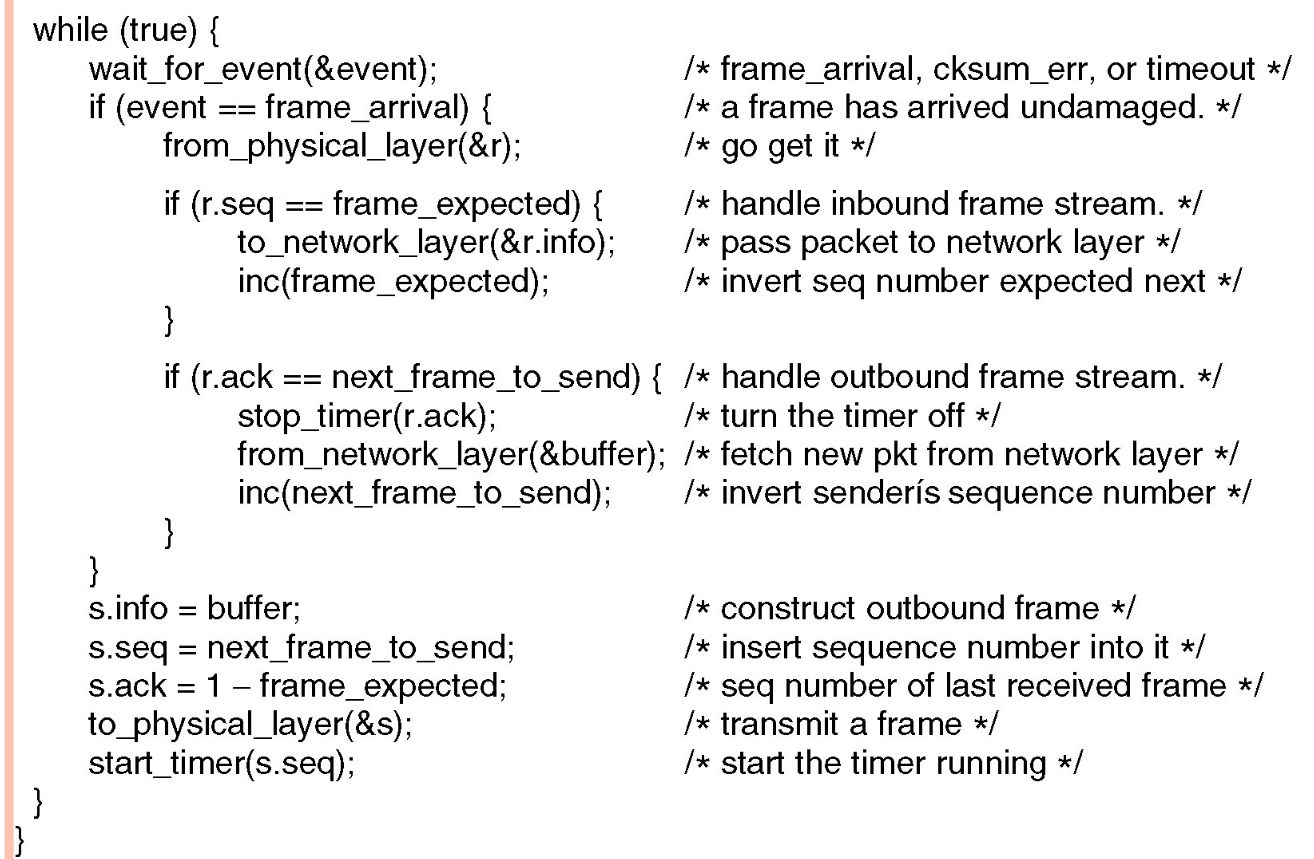

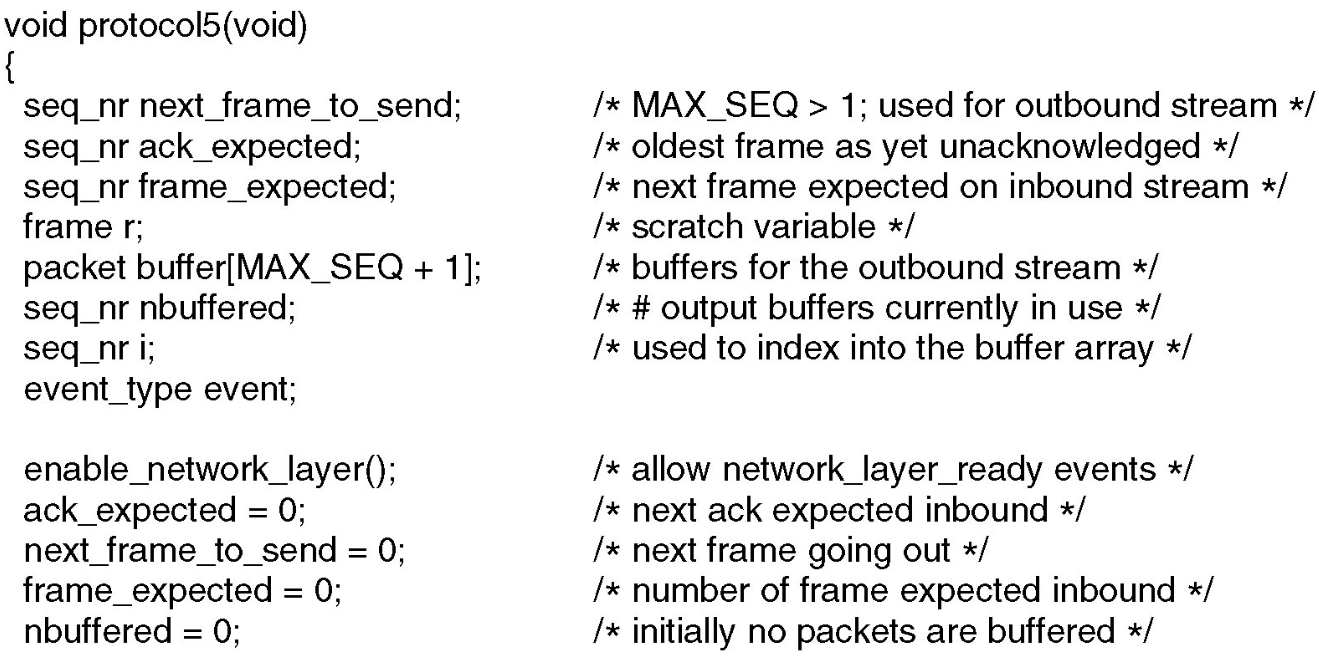

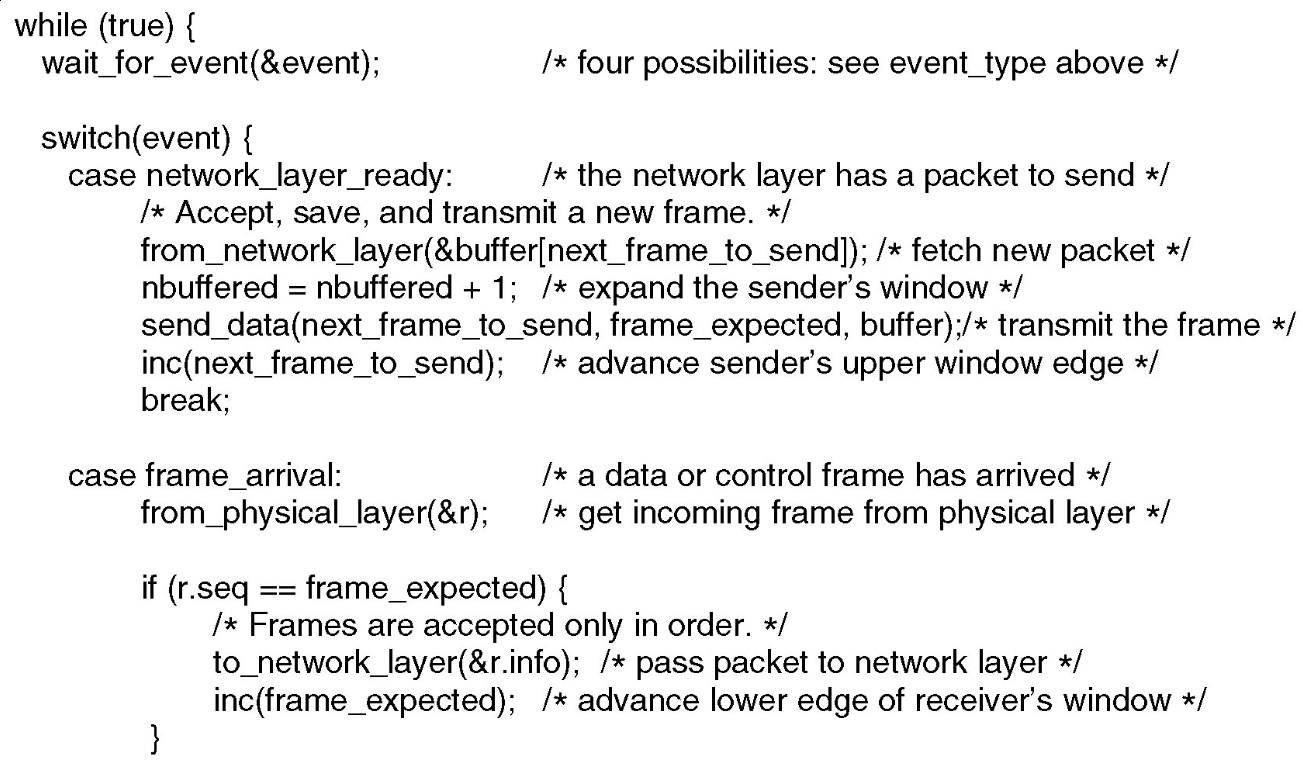

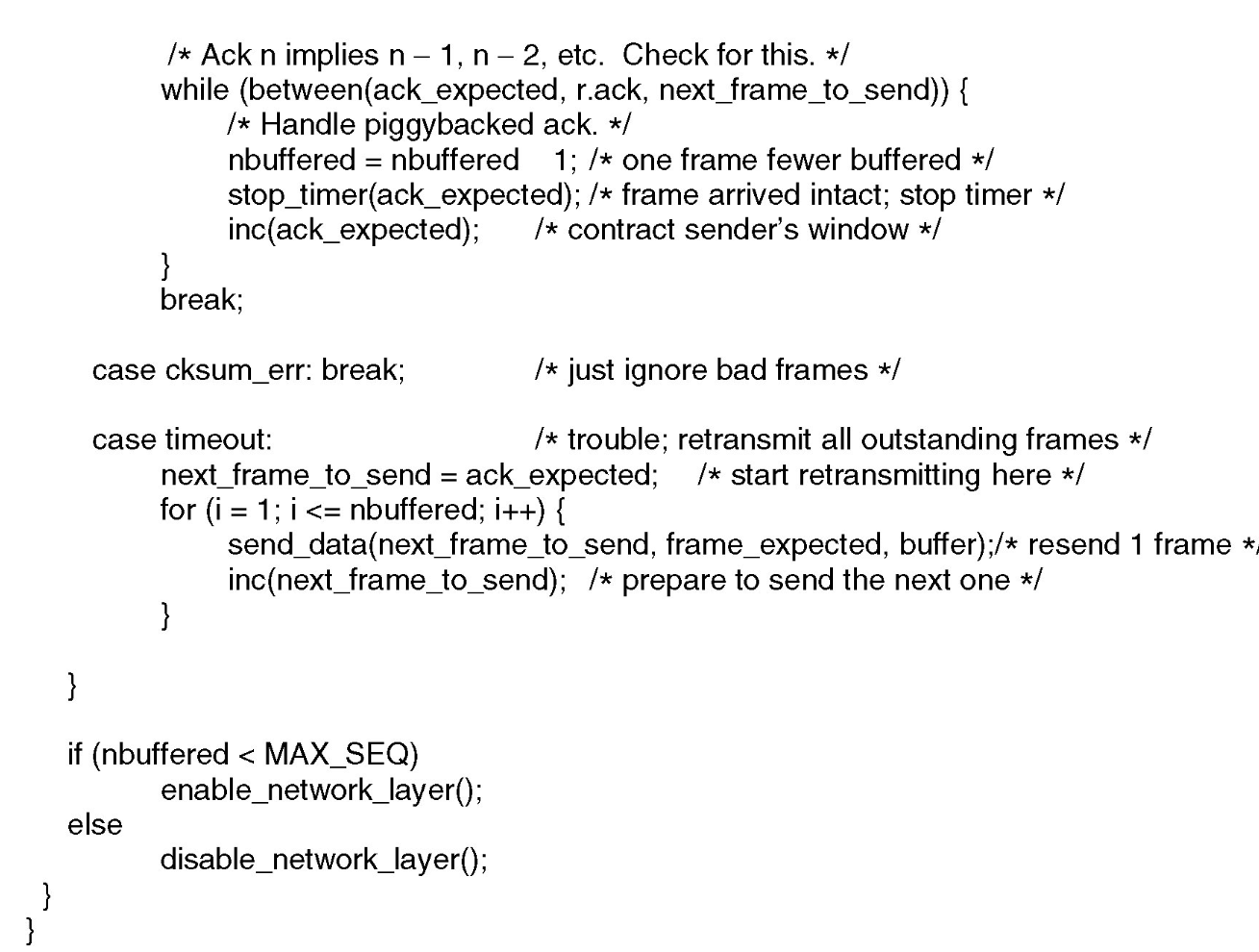

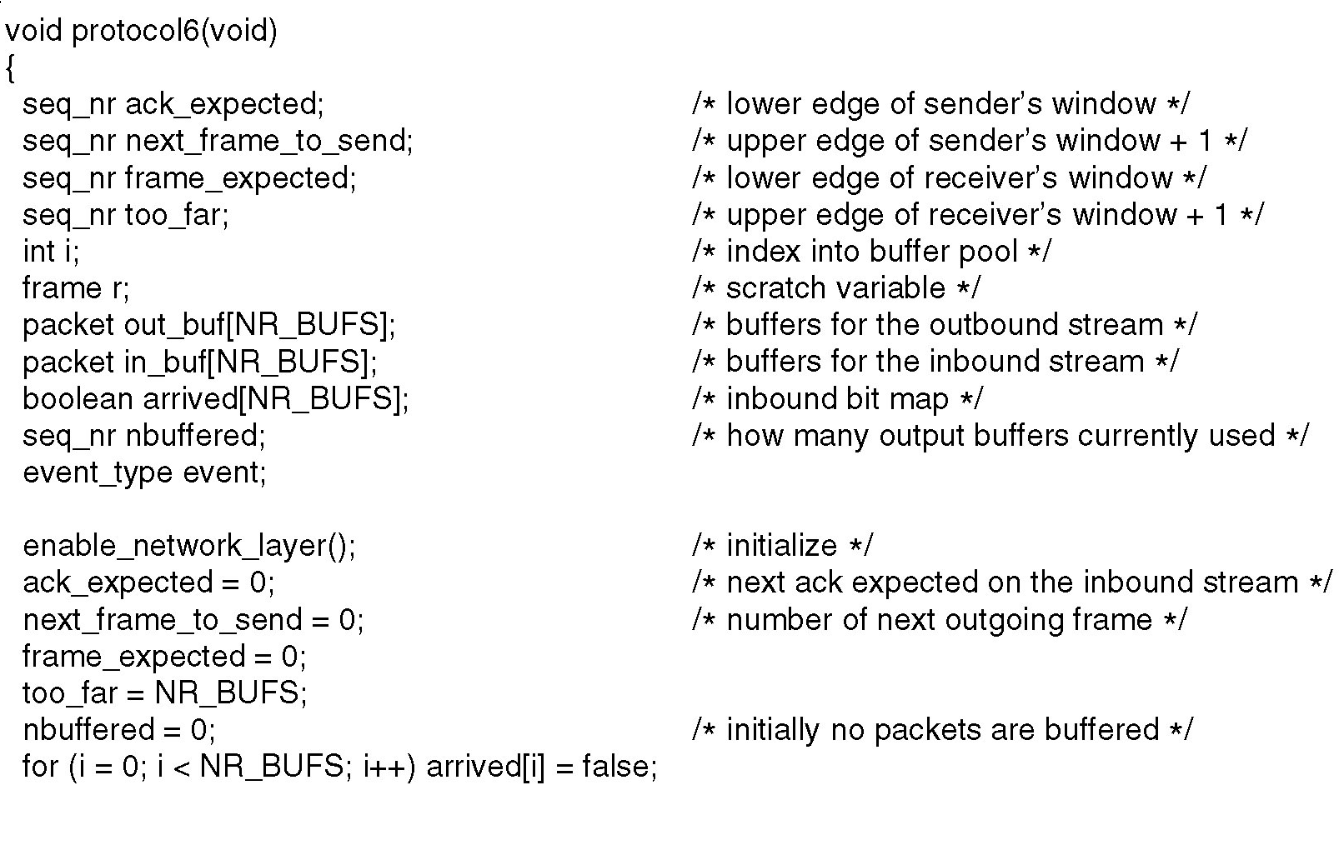

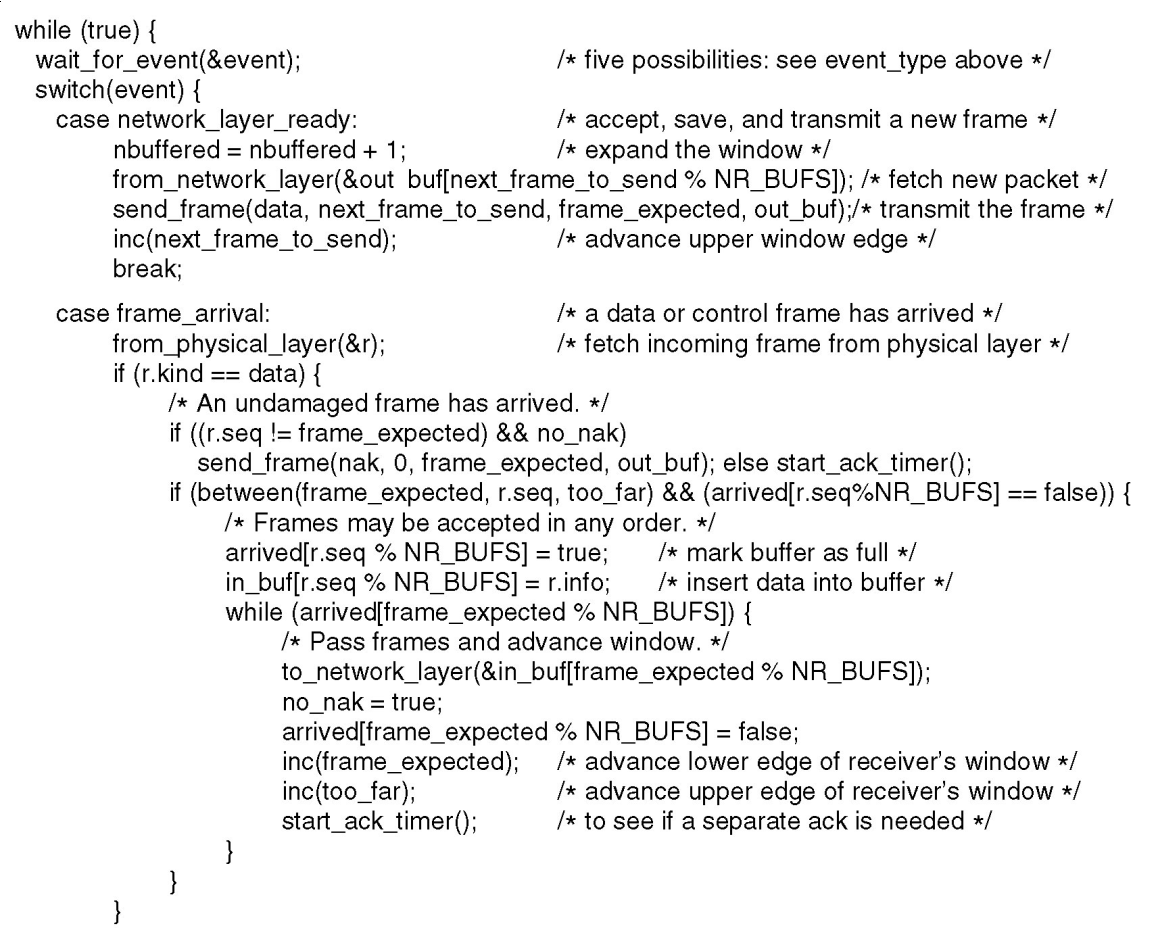

На канальном уровне нужно передавать данные с сетевого уровня. При этом требуется, чтобы кадры не дублировались, и сохранялся порядок. Ниже представлены протоколы с различными допущениями о канале от самого простого случая (с идеальным каналом) к более сложным. Сначала даётся краткое словесное описание, затем сишный псевдокод, из которого всё понятно.

TODO: хорошо бы эти картиночки заменить на текст, но мне пока как-то не хочется этим заниматься.

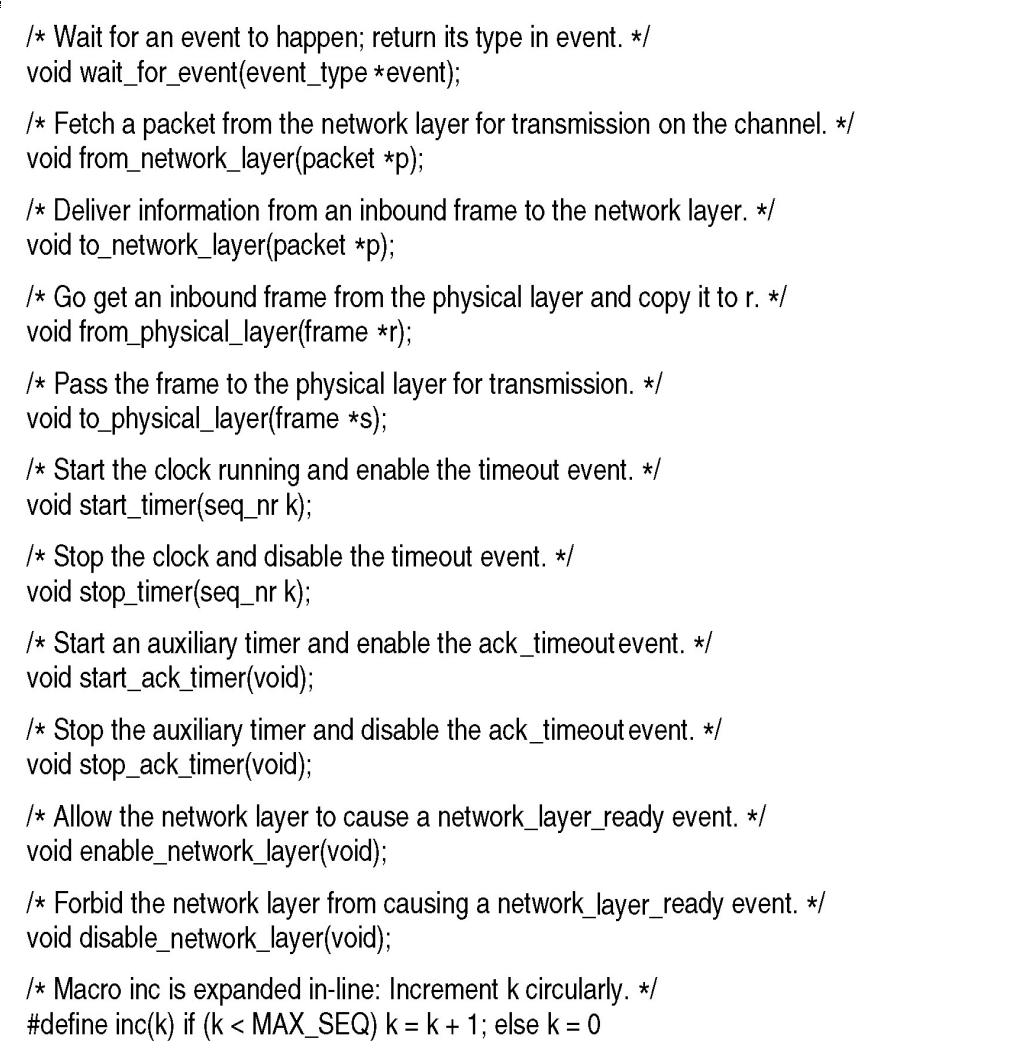

Общие объявления

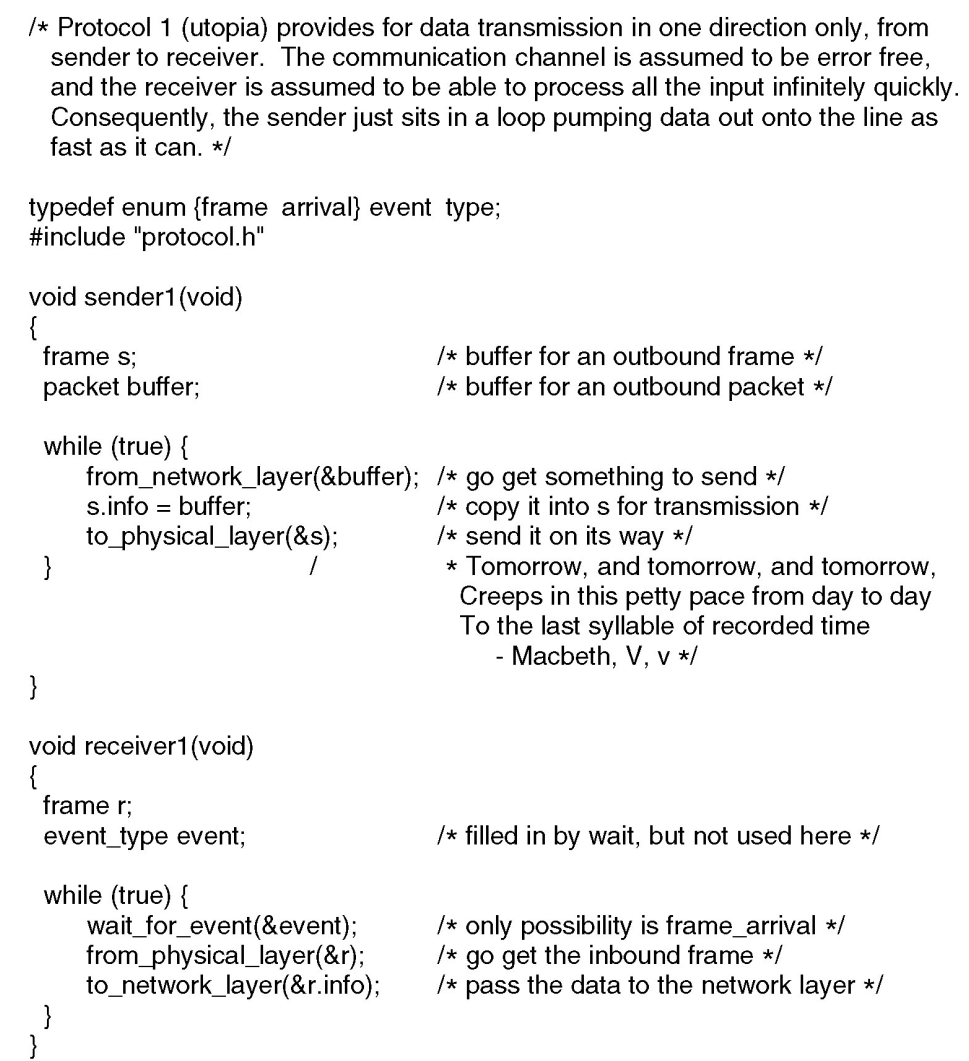

Неограниченный симлексный протокол

Данные передаются в одном направлении. Время обработки равно нулю, буфер бесконечен, канал идеальный. Отправитель просто постоянно шлёт данные, получатель постоянно читает.

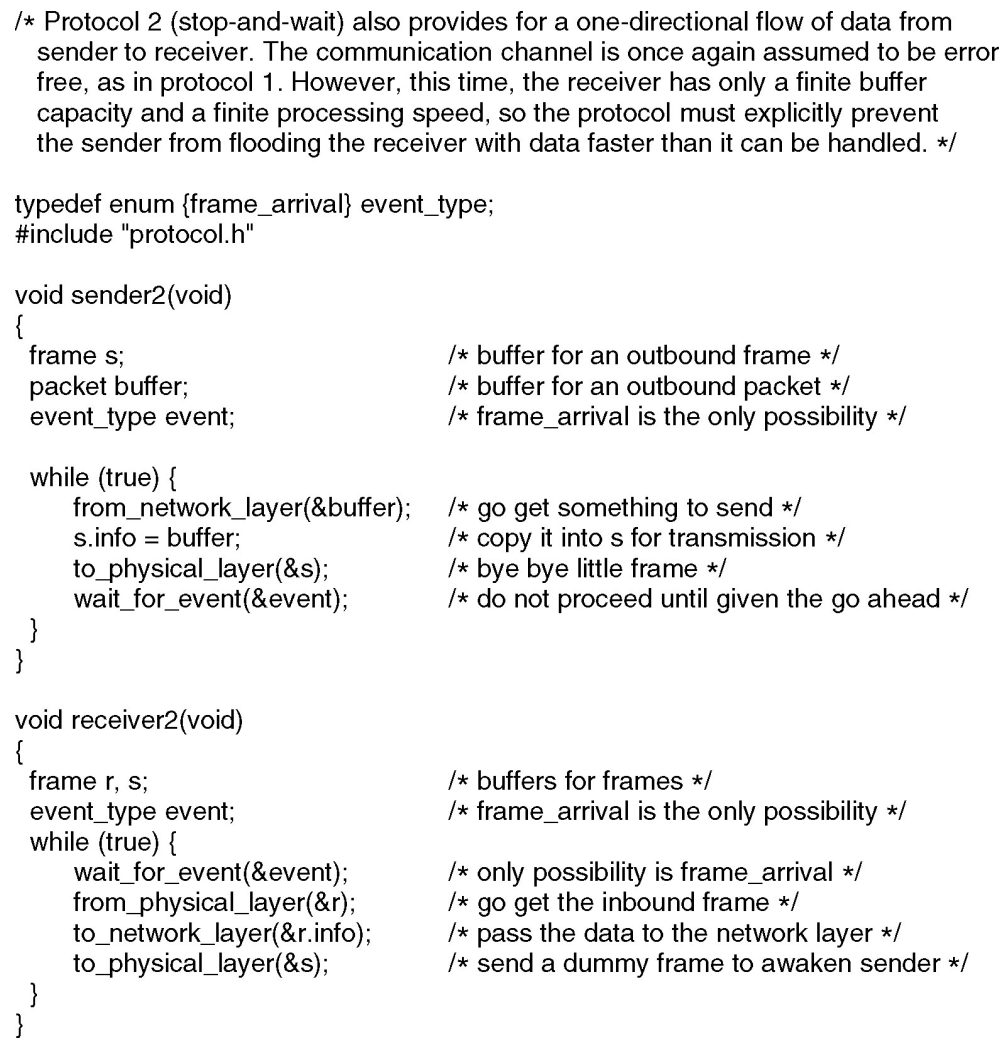

Симлексный протокол с ожиданием

Всё то же самое, только теперь считаем, что получатель обрабатывает данные не моментально, поэтому посылающий не может постоянно слать данные. Для этого получатель будет слать подтверждение, а отправитель будет его дожидаться, прежде чем послать следующий пакет. Канал считаем идеальным.

Симплексный протокол для замушлённых каналов

Теперь перестаём верить в идеальный канал, кадры могут теряться и искажаться (в том числе служебные). Проверку искажения кадра будем проводить уровнем ниже (сверять checksum). Чтобы обнаружить потерю кадра, запустим таймер и будем ждать подтверждение. Если подтверждения нет, а наступил таймаут, то кадр считаем потраченным и посылаем заново. Есть проблема: может потеряться подтверждение, в таком случае произойдёт дублирование кадра. Для этого добавим порядковый номер кадра и подтверждения. В этом случае принимающий будет знать, какой порядковый номер он ждёт, и игнорировать кадры с неправильным номером. Нетрудно понять, что для порядкового номера хватит одного бита.

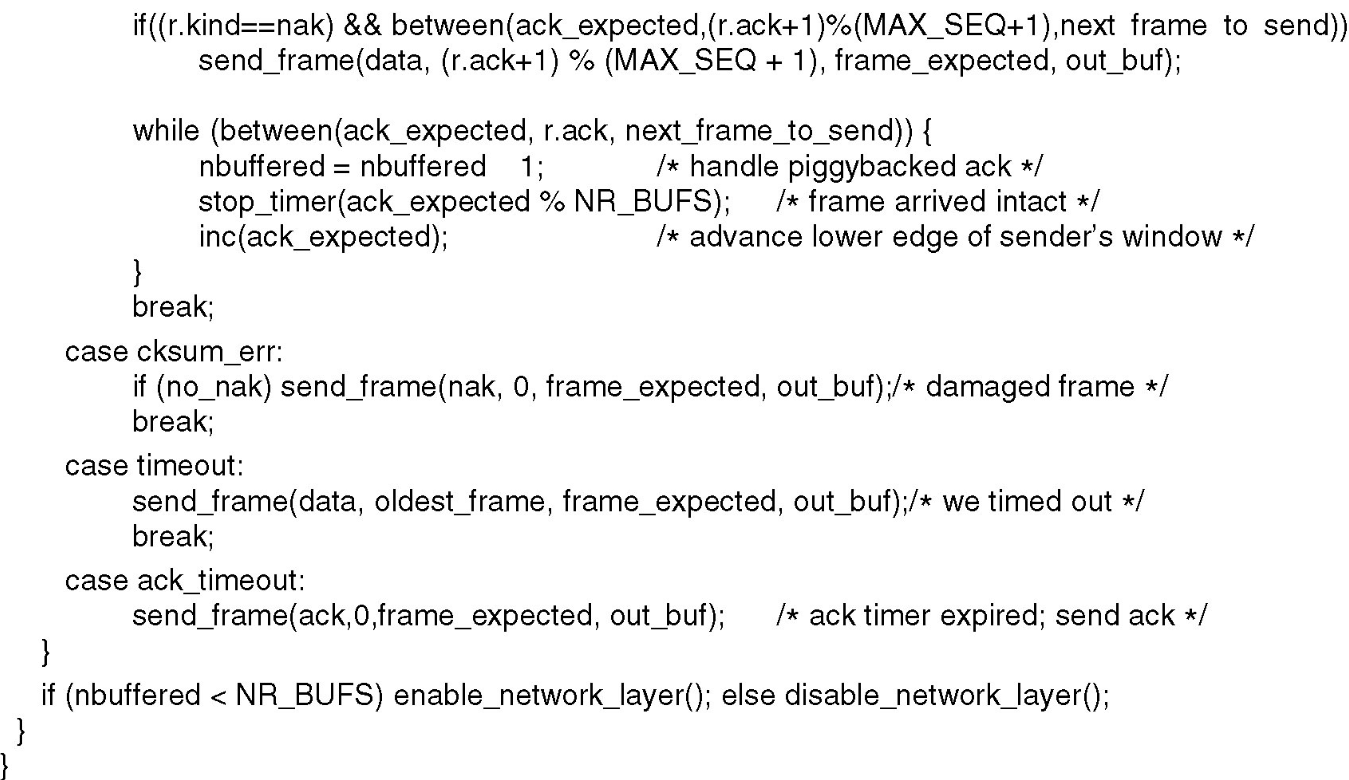

Протоколы скользящего окна

Симплексные протоколы — это плохо, потому что данные хотим посылать в обе стороны, а если сделать два отдельных канала, то получится дороже. В случае с дуплексными протоколами в обе стороны могут ходить и обычные кадры, и служебные (ACK). В заголовке кадра будем хранить kind, чтобы различать типы кадров. Есть техника piggybacking: если мы хотим послать подтверждение и обычный кадр, то пошлём их вместе (подтверждение положим в поле ACK в заголовке кадра). В таком варианте нужно заводить отдельный таймер на тот случай, когда от нас ждут подтверждение, а мы не хотим посылать обычный кадр (в этом случае мы просто пошлём кадр с подтверждением). То есть, если нам пришло сообщение, то мы либо довольно скоро захотим сами что-то послать и приложим подтверждение, либо просто пошлём подтверждение по тику таймера.

Следующие три протокола относятся к протоколам скользящего окна. Суть в том, чтобы хранить два окна (диапазона порядковых номеров кадров) — посылающее и принимающее. Окно хранит номера кадров, которые мы можем послать/принять. Когда сетевой уровень просит что-то послать, мы даём очередному кадру номер, равный верхней границе посылающего окна, и увеличиваем эту границу. При получении подтверждения увеличиваем нижнюю границу. При получении пакета из принимающего окна оно сдвигается на единицу. При получении пакета не из принимающего окна такой пакет игнорируется.

Это всё общая идея, перейдём к конкретным реализациям.

Однобитовое окно

Простейший вариант, когда размер окна равен единице. В этом случае после отправки одного пакета мы не будем отправлять следующий, пока не получим подтверждения о доставке первого.

Протоколы с возвратом на N

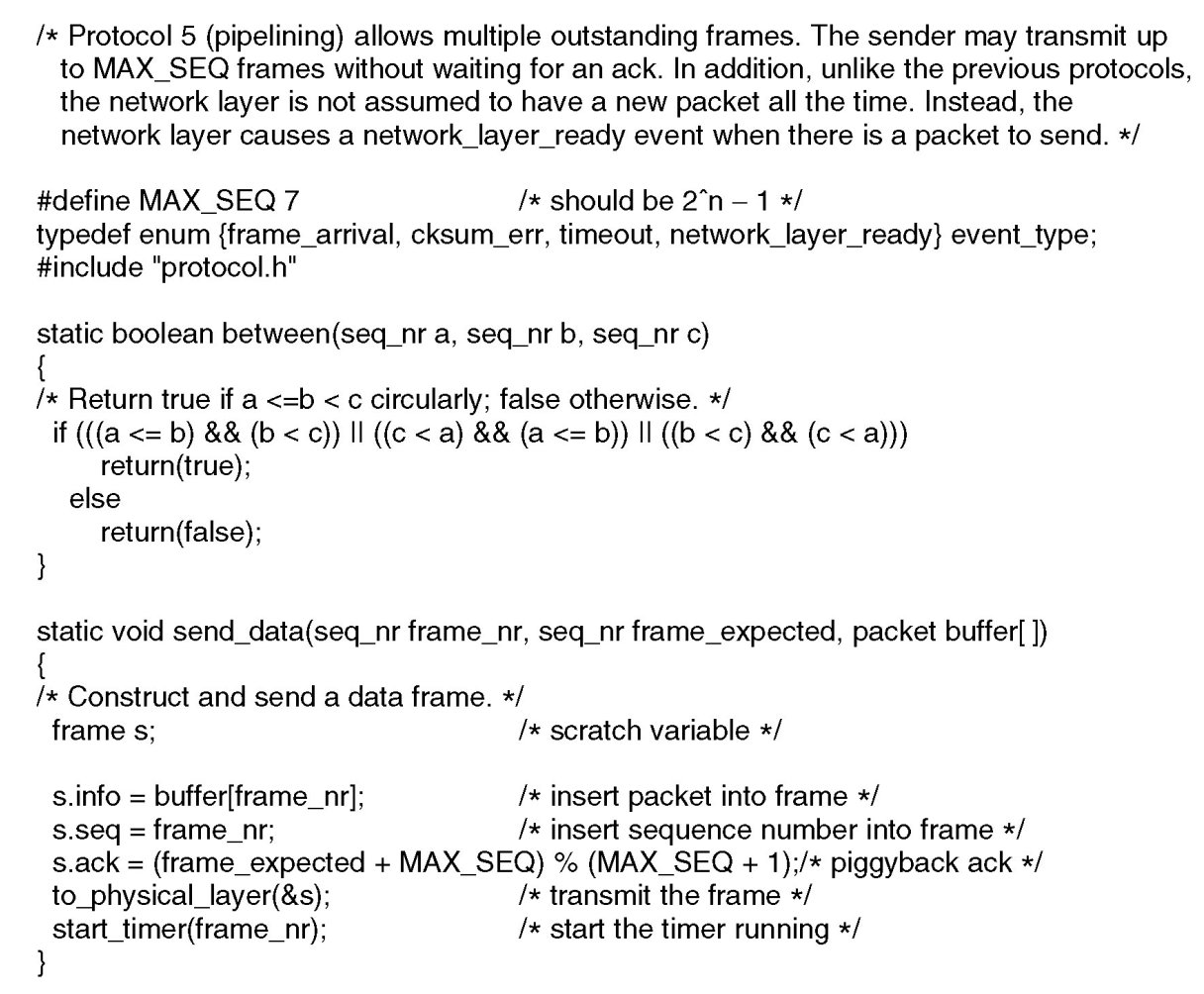

Если у нас есть большая пропускная способность, небольшие кадры и большое время прохождения сигнала, то пропускная способность будет использоваться очень слабо, так как большую часть времени мы будем ждать подтверждение, прежде чем посылать очередной кадр. Поэтому будем посылать сразу много кадров не дожидаясь доставки/потери предыдущего. Размер посылающего окна больше единицы (но ограничен какой-нибудь константой).

Есть два подхода к обработке ошибок. Первый называется возвратом на N. Если с каким-то из посланных кадров случилась беда, то все остальные посланные кадры игнорируются, что соответствует единичному размеру входящего окна. Через какое-то время проигнорированные кадры будут перепосланы отправителем. Это плохо в ситуации, когда возможно большое количество ошибок.

В реализации есть ещё одно нововведение: у сетевого уровня не всегда есть данные для передачи, поэтому он будет генерить событие, когда хочет что-то передавать. Также его можно выключить, чтобы он ничего не генерил, если у нас заполнено всё окно.

Протоколы с выборочным повтором

Второй вариант обработки ошибок называется выборочным повтором. Если потерялся/повредился кадр, то все следующие за ним получатель не игнорирует, а буферизует и шлёт на них подтверждения. Сломанный кадр будет перепослан, после чего получатель сможет восстановить нужную последовательность. Доставленные кадры перепосылать не потребуется.

Также можно посылать отрицательное подтверждение (NAK), в этом случае отправитель перепошлёт потерянный кадр до истечения таймаута.

Верификация протоколов

Нам про это очень мало рассказывали.

Конечные автоматы

Состояние процесса будет хранить в себе значения всех переменных в программе. Также будет состояние канала (какой кадр передаётся и передаётся ли). Множество переходов — все возможные переходы между состояниями вследствие каких-либо событий. Также пометим начальные состояния. Получим автомат, в котором можно анализировать достижимость различных состояний. Возможны следующие ошибки:

- состояние, в котором нельзя определить, куда переходить (неполнота протокола)

- состояние, из которого нет выхода (тупик)

- состояние с переходом по событию, которое никогда не может произойти (лишний переход).

Анализ достижимости позволяет обнаружить такие проблемы.

Сети Петри

Нам про это два слова сказали, так что вряд ли понадобится. Есть в Таненбауме, если очень нужно.

6. Модель OSI. Канальный уровень (контроль и исправление ошибок).

7. Модель OSI. Канальный уровень (мосты).

8. Модель OSI. Физический уровень (введение).

9. Модель OSI. Физический уровень (проводные сети).

10. Модель OSI. Физический уровень (оптоволоконные сети).

11. Ethernet.

12. Bluetooth.

13. Виртуальные локальные сети.

Тут всё понятно написано: Xgu.ru — VLAN

Ещё ссылка: intuit.ru — VLAN

14. Протоколы стандарта 802.11*.

Блок 2.

1. Модель OSI. Сетевой уровень (введение, сервисы).

- Сетевой уровень решает задачу доставки пакетов от отправителя до получателя.

- Сетевой уровень прокладывает маршрут на всём протяжении следования информации.

- Сетевой уровень должен обеспечить независимость предоставления своих сервисов от низлежащих технологий.

- Сетевой уровень обеспечивает распределение нагрузки на маршрутизаторы и линии связи.

Сетевой уровень оперирует пакетами. Наиболее известный протокол сетевого уровня — IP. На сетевом уровне работают маршрутизаторы.

Задачи, ставившиеся при разработке сервисов сетевого уровня:

- Сервисы сетевого уровня не должны зависеть от технологии маршрутизатора.

- Транспортный уровень должен быть независим от количества, типа и топологии присутствующих сетей с маршрутизаторами.

- Сетевые адреса, доступные транспортному уровню, должны использовать единую систему нумерации в локальных и глобальных сетях.

Возможны два типа сервисов:

- Маршрутизатор только перемещает пакет с места на место, подсеть изначально обладает ненадёжностью, и хосты должны сами учитывать ошибки и управлять потоком. Каждый пакет содержит адреса отправителя и получателя, в таблицах коммутации на маршрутизаторах указано, куда пересылать пакет в зависимости от получателя.

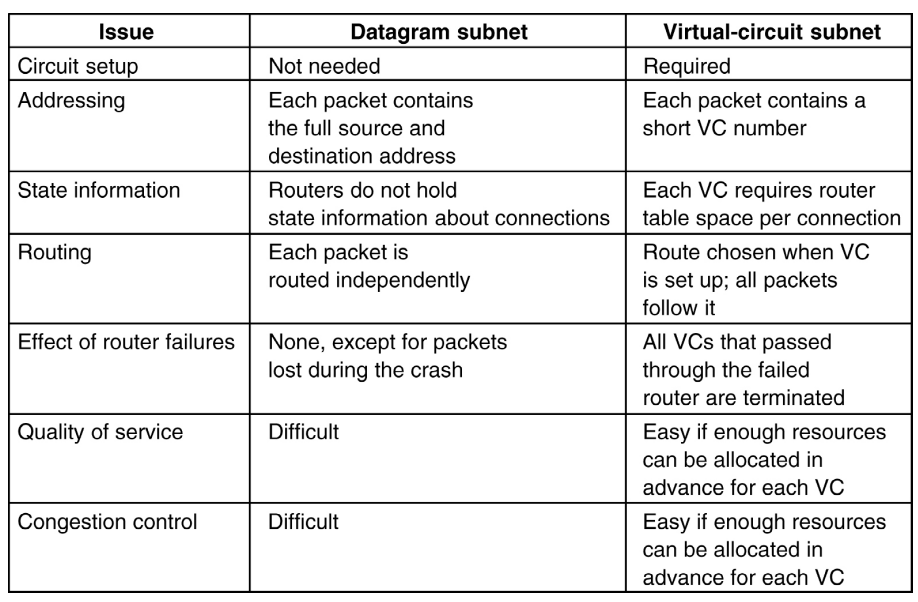

- Надёжный, ориентированный на соединение сервис, с обеспечением качества обслуживания. Предварительно устанавливается виртуальный канал, по которому в дальнейшем пойдут всё пакеты. Это позволяет сразу договориться о маршруте следования и о различных параметрах.

Принципиальные отличия представлены в таблице:

Ещё раз вкратце: сетевой уровень прежде всего должен прокладывать маршрут между узлами. Если на канальном уровне мы просто передавали пакет с одного конца провода на другой, то на сетевом мы уже хотим передавать данные по большой сети, то есть не факт, что напрямую. Помимо этого хорошо бы стараться равномерно распределять нагрузку на узлы. Ещё одна проблема для сетевого уровня состоит в том, что разные узлы могут находиться в разных сетях, с разными гарантиями от канального уровня. Есть два подхода: дейтаграмный и с установлением канала. В первом случае мы не тратим время на установку соединения, не боимся отказа узла. Во втором случае получаются поменьше пакеты, не нужно каждый раз думать, куда пересылать пакет, можно боговорить параметры передачи (для обеспечения QoS, например).

2. Модель OSI. Сетевой уровень (алгоритмы маршрутизации).

3. Модель OSI. Сетевой уровень (алгоритмы борьбы с перегрузкой).

4. Модель OSI. Сетевой уровень (качество обслуживания).

5. Модель OSI. Сетевой уровень (объединение сетей).

6. Мультикаст. Мультикаст маршрутизация.

7. IPv4. Основы.

8. IPv4. Маршрутизация.

9. Управляющие протоколы Internet.

10. Протоколы внешнего и внутреннего шлюза.

11. IPv6.

12. Модель OSI. Транспортный уровень (сервисы, примитивы, элементы транспортных протоколов).

13. TCP/IP. UDP.

14. TCP/IP. TCP (принцип работы, основы).

15. TCP/IP. TCP (модификации). Производительность транспортного уровня.

16. SCTP (основы, свойства, отличия).

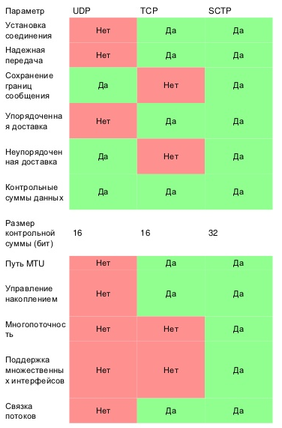

SCTP (Stream Control Transmission Protocol — протокол передачи с управлением потока) — протокол транспортного уровня. Выполняет те же функции, что и протоколы TCP и UDP. Но объединяет при этом их преимущества, лишает недостатков и добавляет новые возможности.

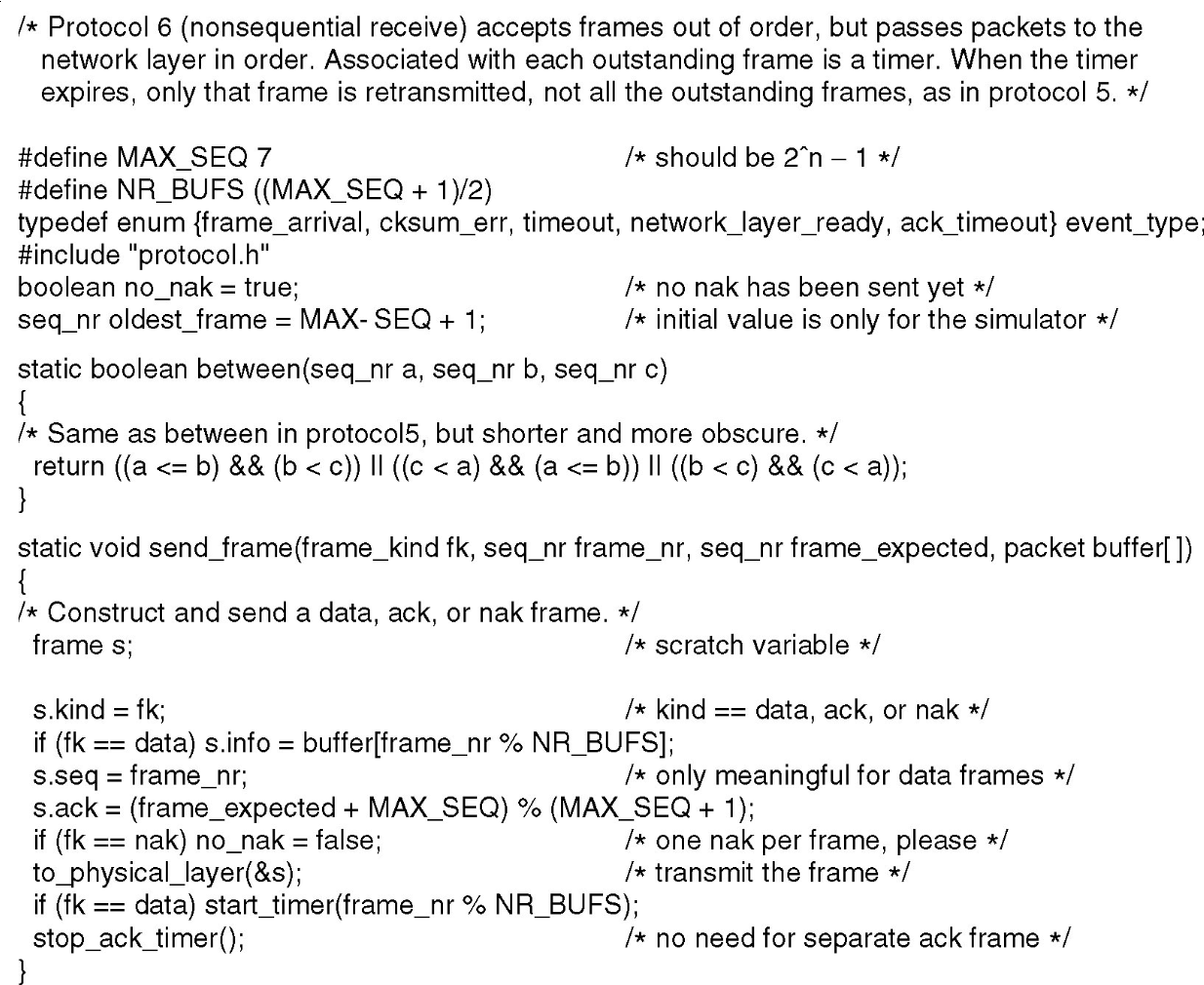

Отличия от протоколов TCP и UDP:

Основные преимущества (пояснения к таблице):

- Сохранение границ — в протоколе TCP данные передаются непрерывным потоком байт, читаются так же, поэтому программист должен сам следить за тем, как расставлять границы в этом потоке и разделать куски данных. SCTP позволяет ставить границы и обрабатывать данные пакетами, как в UDP. Но при этом гарантирует порядок доставки пакетов, обеспечивает надёжность и ориентирован на соединения. Упорядоченность пакетов, кстати, можно отключить для повышения скорости.

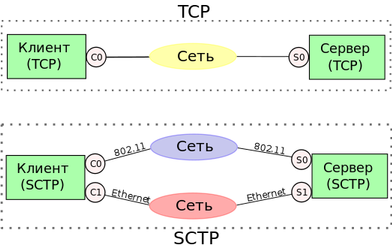

- Multihoming (многолинейность, множественная адресация, см. иллюстрацию ниже) — SCTP позволяет устанавливать соединение к одному серверу по разным линиям связи (например, по Wi-Fi и по Ethernet). Таким образом, если одна линия связи отвалится (скорей всего Wi-Fi), то соединение не разорвётся. Это так же позволяет передавать данные сразу по нескольким линиям, что увеличивает скорость передачи. Если в TCP одна линия связи оборвётся, то соединение будет потеряно, придётся устанавливать новое.

- Multithreading (многопоточность) — позволяет передавать несколько потоков в рамках одной ассоциации (ассоциацией в SCTP называется соединение между двумя хостами). Например в TCP данные и служебная информация передаются по одному соединению. Поэтому задержка в получении служебнной информации может быть вызвана текущей передачей данных (например, ACK может не прийти вовремя, поэтому мы пошлём дупликат). Такая проблема называется head-of-line blocking, HOL. Многопоточность позволяет передавать эти данные независимо, что приведёт к лучшему использованию доступных ресурсов.

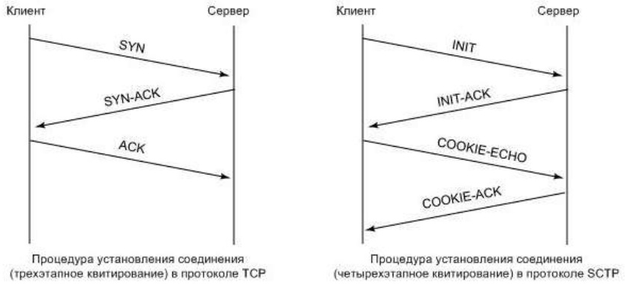

- 4-way handshake — протокол TCP подвержен SYN-flood атакам. Злоумышленник шлёт много пакетов в короткое время для запроса TCP соединения (запрос на соединение помечен битом SYN в заголовке, поэтому и SYN-flood). Но при этом не подтверждает установление соединения. Таким образом на сервере образуются полуоткрытые соединения. Они закрываются сами по истечению таймаута. Но цель злоумышленника состоит в том, чтобы создать как можно больше таких соединений, не давая тем самым создавать новые валидные соединения из-за ограничения в их количестве на стороне сервера (сервер не может иметь бесконечное число соединений, а если сделать таймаут на обрыв слишком маленьким, то валидные соединения могут отваливаться раньше времени, что тоже нехорошо, и это всё делает syn-атаки возможными). В SCTP используется не тройное рукопожатие, а четверное (из разряда: "я хочу установить соединение - ты точно хочешь установить соединение? - да, я точно хочу установить соединение - ну тогда ладно"). Таким образом за короткий промежуток времени нельзя создать много новых соединений.

- В SCTP не бывает полузакрытых соединений, как в TCP. Если мы закрываем соединение, то сразу в обе стороны.

К сожалению, несмотря на все преимущеста, протокол SCTP не получил пока широкого распространения. Это связано с инертностью (TCP работает, зачем менять?) и сложностью поддержки на аппаратном уровне (например, вся обёртка сетевых протоколов, те же фаерволы, имеют правила в духе "пропускать только UDP, TCP" пакеты; для примера можно вспомнить, как это используется в NAT).

Блок 3.

1. Служба DNS. Пространство имен в Internet.

2. Служба электронной почты.

3. WWW. HTTP. Основы и развитие.

Таненбаум 5 издание

685 - 692 www, архитектура, клиентская часть,

695 - 698 серверная часть

724 - 727 http

731 - 733 кеширование