RSA — различия между версиями

(→Корректность схемы \mathtt{RSA}) |

м (исправлена ссылка на Википедию) |

||

| Строка 150: | Строка 150: | ||

== Источники информации == | == Источники информации == | ||

| − | * [https://en.wikipedia.org/wiki/ | + | * [https://en.wikipedia.org/wiki/RSA_(cryptosystem) <tex>\mathtt{RSA}</tex> (cryptosystem)] |

| − | * [https://ru.wikipedia.org/wiki/ | + | * [https://ru.wikipedia.org/wiki/RSA <tex>\mathtt{RSA}</tex>] |

[[Категория: Алгоритмы и структуры данных]] | [[Категория: Алгоритмы и структуры данных]] | ||

[[Категория: Криптографические алгоритмы]] | [[Категория: Криптографические алгоритмы]] | ||

Версия 18:14, 7 мая 2018

| Определение: |

| RSA (аббревиатура от фамилий Rivest, Shamir и Adleman) — криптографический алгоритм с открытым ключом, основывающийся на вычислительной сложности задачи факторизации больших целых чисел. |

Криптосистема стала первой системой, пригодной и для шифрования, и для цифровой подписи.

Содержание

Реализация

Алгоритм включает в себя четыре этапа: генерация ключей, передача ключей, шифрование и расшифрование.

Криптографические системы с открытым ключом используют так называемые односторонние функции.

| Определение: |

| Односторонняя функция (англ. one-way function) — математическая функция, которая легко вычисляется для любого входного значения, но задача нахождения аргумента по заданному значению функции относится к классу NP-полных задач. |

Под односторонностью понимается не теоретическая однонаправленность, а практическая невозможность вычислить обратное значение, используя современные вычислительные средства, за обозримый интервал времени.

В основу криптографической системы с открытым ключом положена сложность задачи факторизации произведения двух больших простых чисел. Для шифрования используется операция возведения в степень по модулю большого числа. Для дешифрования (обратной операции) за разумное время необходимо уметь вычислять функцию Эйлера от данного большого числа, для чего необходимо знать разложение числа на простые множители. В криптографической системе с открытым ключом каждый участник располагает как открытым ключом (англ. public key), так и закрытым ключом (англ. private key). В криптографической системе каждый ключ состоит из пары целых чисел. Каждый участник создаёт свой открытый и закрытый ключ самостоятельно. Закрытый ключ каждый из них держит в секрете, а открытые ключи можно сообщать кому угодно или даже публиковать их. Открытый и закрытый ключи каждого участника обмена сообщениями в криптосистеме образуют «согласованную пару» в том смысле, что они являются взаимно обратными. То есть для любых допустимых пар открытого и закрытого ключей существуют соответствующие функции шифрования и расшифрования такие, что для любого сообщения , где — множество допустимых сообщений,

Создание открытого и секретного ключей

-ключи генерируются следующим образом:

- Выбираются два различных случайных простых числа и заданного размера (например, бита каждое).

- Вычисляется их произведение , которое называется модулем.

- Вычисляется значение функции Эйлера от числа :

- Выбирается целое число (), взаимно простое со значением функции . Обычно в качестве берут простые числа, содержащие небольшое количество единичных бит в двоичной записи.

- Число называется открытой экспонентой (англ. public exponent)

- Время, необходимое для шифрования с использованием быстрого возведения в степень, пропорционально числу единичных бит в .

- Слишком малые значения , например , потенциально могут ослабить безопасность схемы .

- Вычисляется число , мультипликативно обратное к числу по модулю , то есть число, удовлетворяющее сравнению:

- Примечание

- Сравнеие двух целых чисел по модулю натурального числа — математическая операция, позволяющая ответить на вопрос о том, дают ли два выбранных целых числа при делении на один и тот же остаток. Любое целое число при делении на дает один из m возможных остатков: число от до .

- Число называется секретной экспонентой. Обычно, оно вычисляется при помощи расширенного алгоритма Евклида.

- Пара публикуется в качестве открытого ключа (англ. public key).

- Пара играет роль закрытого ключа (англ. private key) и держится в секрете.

| Определение: |

| Случайное простое число (англ. random prime numbers) — в криптографии, простое число, содержащее в двоичной записи заданное количество битов. |

Передача ключей

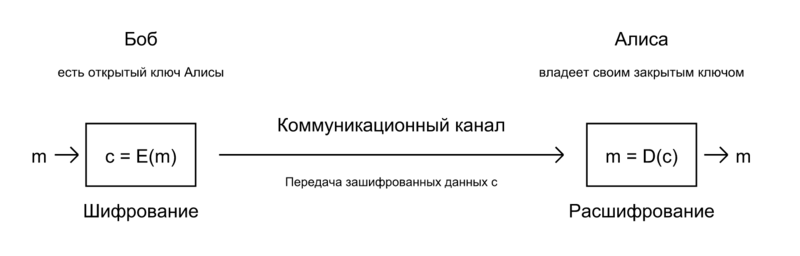

Предположим, что Боб хочет отправить Алисе информацию . Если они решат использовать , Боб должен знать открытый ключ Алисы для того чтобы зашифровать сообщение, а Алиса должна использовать свой закрытый ключ для расшифрования сообщения. Чтобы позволить Бобу отправлять свои зашифрованные сообщения, Алиса передает свой открытый ключ Бобу через надежный, но не обязательно секретный маршрут. Закрытый ключ Алисы никогда никому не передается.

Шифрование

Предположим, Боб хочет послать Алисе сообщение . Сообщениями являются целые числа в интервале от до , то есть . Алгоритм:

- Взять открытый ключ Алисы

- Взять открытый текст

- Зашифровать сообщение с использованием открытого ключа Алисы:

Расшифрование

Алгоритм:

- Принять зашифрованное сообщение

- Взять свой закрытый ключ

- Применить закрытый ключ для расшифрования сообщения:

Корректность схемы

| Теорема: |

Уравнения и , на которых основана схема , определяют взаимно обратные преобразования множества |

| Доказательство: |

|

Действительно, для Покажем, что:

Возможны два случая:

Поскольку числа и являются взаимно обратными относительно умножения по модулю , то есть

тогда: где второе тождество следует из теоремы Ферма.

тогда Таким образом, при всех выполняется равенство Аналогично можно показать, что:

Тогда, из китайской теоремы об остатках |

Криптографическая стойкость

Стойкость алгоритма основывается на сложности вычисления обратной функции к функции шифрования

- .

Для вычисления по известным нужно найти такой , чтобы

то есть

Вычисление обратного элемента по модулю не является сложной задачей, однако злоумышленнику неизвестно значение . Для вычисления функции Эйлера от известного числа необходимо знать разложение этого числа на простые множители. Нахождение таких множителей и является сложной задачей, а знание этих множителей — «потайной дверцей» (англ. backdoor), которая используется для вычисления владельцем ключа. Существует множество алгоритмов для нахождения простых сомножителей, факторизации, самый быстрый из которых на сегодняшний день — общий метод решета числового поля, скорость которого для k-битного целого числа составляет

- для некоторого .

В году группе учёных из Швейцарии, Японии, Франции, Нидерландов, Германии и США удалось успешно вычислить данные, зашифрованные при помощи криптографического ключа стандарта длиной бит. Нахождение простых сомножителей осуществлялось общим методом решета числового поля. По словам исследователей, после их работы в качестве надежной системы шифрования можно рассматривать только -ключи длиной бита и более. Причём от шифрования ключом длиной в бит стоит отказаться в ближайшие три-четыре года. С декабря года браузеры Mozilla перестали поддерживать сертификаты удостоверяющих центров с ключами меньше бит.

Применение

Система используется для защиты программного обеспечения и в схемах цифровой подписи. Также она используется в открытой системе шифрования PGP и иных системах шифрования (к примеру, DarkCryptTC и формат xdc) в сочетании с симметричными алгоритмами.

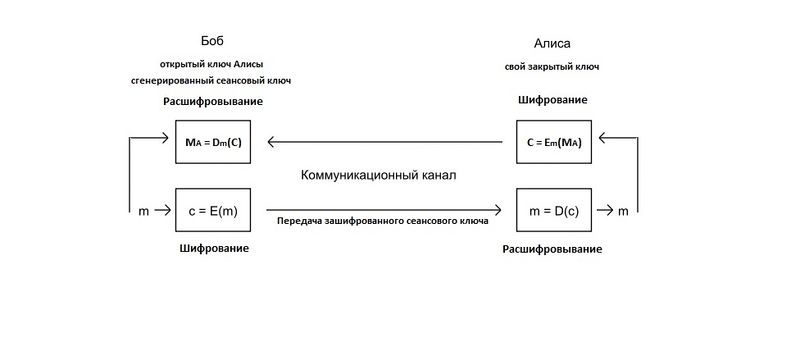

Наиболее используемым в настоящее время является смешанный алгоритм шифрования, в котором сначала шифруется сеансовый ключ, а потом уже с его помощью участники шифруют свои сообщения симметричными системами. После завершения сеанса сеансовый ключ, как правило, уничтожается.

Алгоритм шифрования сеансового ключа выглядит следующим образом:

Шифрование

Алгоритм:

- Взять открытый ключ Алисы

- Создать случайный сеансовый ключ

- Зашифровать сеансовый ключ с использованием открытого ключа Алисы:

- Расшифровать сообщение с помощью сеансового ключа симметричным алгоритмом:

Расшифрование

Алгоритм:

- Принять зашифрованный сеансовый ключ Боба

- Взять свой закрытый ключ

- Применить закрытый ключ для расшифровывания сеансового ключа:

- Зашифровать сообщение с помощью сеансового ключа симметричным алгоритмом:

Минусы

Алгоритм намного медленнее, чем AES и другие алгоритмы, использующие симметричные блочные шифры.

При неправильной или неоптимальной реализации или использовании алгоритма возможны специальные криптографические атаки, такие как атаки на схемы с малой секретной экспонентой или на схемы с общим выбранным значением модуля.

Из-за низкой скорости шифрования (около кбит/с при битном ключе на процессоре ГГц), сообщения обычно шифруют с помощью более производительных симметричных алгоритмов со случайным сеансовым ключом (например, AES, IDEA, Serpent, Twofish), а с помощью шифруют лишь этот ключ, таким образом реализуется гибридная криптосистема.